OCS Inventory est connu pour ses performances en tant que solution d’inventaire de votre parc info. Il s’avère que les fonctionnalités du logiciel libre ne se limitent pas qu’à cela. Gilles Dubois, head developper chez FactorFX (éditeur d’OCS) évoque la fonctionnalité CVE Reporting utilisé pour la détection des failles de sécurité.

OCS Inventory excelle à la base comme solution d’inventaire

[Gilles Dubois] Effectivement, nous sommes satisfaits de ce qu’est devenu ce projet communautaire. On sait aujourd’hui qu’OCS Inventory a été téléchargé plus de 800 000 fois sur GitHub et qu’il est utilisé par tout type de sociétés et collectivités. C’est une solution d’asset management qui a déjà été en mesure de gérer jusqu’à 300 000 machines.

La mise en place se fait via l’installation d’un agent sur chaque machine. Les agents font ensuite remonter les informations sur OCS Inventory, accessible via une interface web. Pour chaque machine, on peut alors décortiquer à la fois le côté hardware et le côté software. Il est possible d’entrer des critères dynamiques pour trier les machines et créer des groupes.

Quelles sont les fonctionnalités supplémentaires d’OCS Inventory ?

[G.D.] Elles sont nombreuses et je dirais même qu’elles sont illimitées ! OCS Inventory a toujours évolué en fonction des idées de la communauté ou des besoins des utilisateurs. De nombreux plugins sont déjà disponibles sur GitHub.

Néanmoins, je citerai ce qui me semble être les trois incontournables s’ajoutant à la fonction d’inventaire :

- Le télédéploiement par paquets est possible directement via OCS. Il peut être fait vers n’importe quel groupe de machines, qu’elles soient sous Windows, Linux ou MacOS. Cela permet d’éviter la surcharge des réseaux et que les utilisateurs finaux ne soient pas impactés.

- La possibilité de gérer facilement sa mise en conformité logicielle. Grâce à la remontée d’information et au tri par critères, il est facile pour un(e) DSI de savoir exactement quelles licences sont utilisées dans son parc.

- La détection des failles de sécurité…

OCS Inventory détecte donc les failles de sécurité ?!

[G.D.] Effectivement ! Cela grâce à l’extension CVE Reporting. C’est une fonctionnalité d’OCS Inventory sur laquelle nous avons pris plaisir à collaborer avec la communauté. C’est d’ailleurs l’exemple même d’un des effets vertueux de l’informatique libre : d’une idée pertinente émanant d’un utilisateur, tout un groupe se penche sur la question et crée quelque chose d’utile pour tous. Ce projet devenait de plus en plus une évidence d’autant plus que les questions de cybersécurité sont devenues proéminentes dans l’univers des décideurs IT. OCS Inventory étant utilisé au sein de nombreux SI, il confirme ainsi sa place de levier pour la prévention des risques de sécurité informatique.

Il s’agissait alors de créer une passerelle entre les données remontées depuis son parc par OCS Inventory et la base de données de CVE Search. En clair, on a d’un côté OCS Inventory qui est en mesure de faire remonter toutes les informations concernant les logiciels utilisés au sein de son SI. De l’autre côté, on a CVE Search qui recense les failles de sécurité connues et référencées par CVE-Mitre. En connectant les deux bases de données, CVE Reporting vous indique donc quelles failles de sécurité connues subsistent dans votre parc.

Pour ceux qui souhaitent profiter de cette fonctionnalité, il est recommandé d’installer un serveur CVE Search. Ensuite, la configuration se fait directement via l’interface OCS.

Comment cela se présente dans l’interface ?

[G.D.] Il existe plusieurs manières de contrôler les failles de sécurité de son parc via OCS Inventory.

Tout d’abord, l’information remonte systématiquement sur la fiche de chaque machine. C’est-à-dire que, dès que vous jetez un œil pour une raison quelconque sur un de vos équipements, vous pouvez en profiter pour checker si des failles sont présentes sur celui-ci.

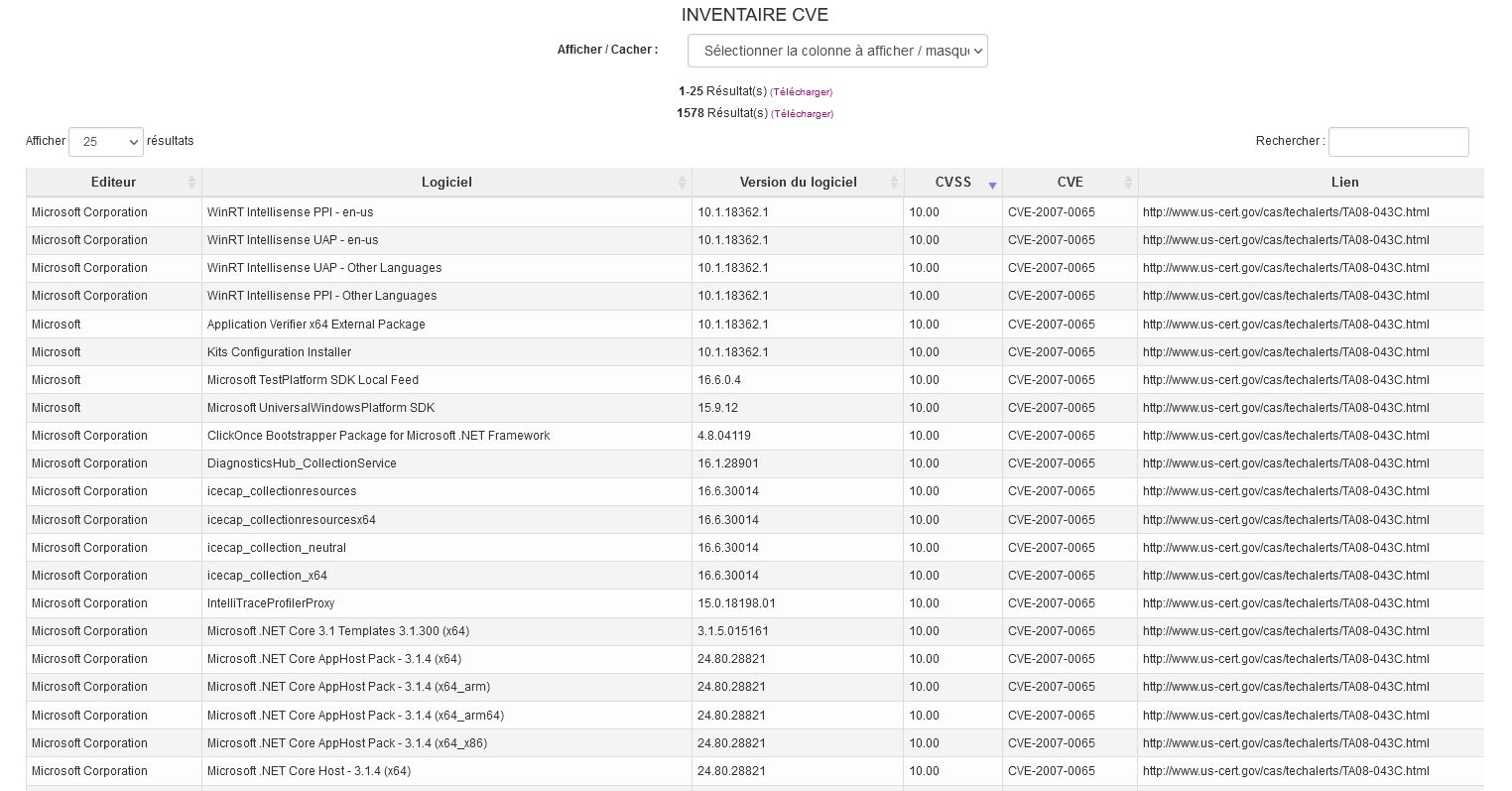

Aperçu de l’inventaire CVE d’une machine triée par indice de criticité (CVSS)

Ensuite, OCS Inventory propose une entrée dédiée nommée « Rapport de CVE« . C’est ici que l’on peut vraiment effectuer son contrôle de manière globale. Il existe trois possibilités d’affichage à l’intérieur même de cette page :

- Par CVSS (indice de criticité) : cela permet de prioriser ses actions de correction en fonction du risque encouru.

- Par logiciel : de cette manière, vous pouvez apercevoir quels logiciels sont les plus sujets aux CVE. Aussi, si vous entamez un travail de correction d’une faille sur un logiciel en particulier, vous pouvez en profiter pour contrôler s’il est lié à d’autres risques. Vous pouvez ainsi optimiser votre temps d’intervention en agissant sur d’autres failles inhérentes à ce même logiciel.

- Par machine : ici, il s’agit de repérer quelles machines de votre parc sont les plus touchées par des failles de sécurité. Votre priorité sera peut-être alors d’intervenir sur les machines les plus exposées. En ayant ciblé également les risques par machine, vous pourrez envisager également des actions de préventions auprès des usagers concernés.

Dans chacun des modes d’affichage, vous pouvez agir sur l’apparition ou non de chacune des colonnes. Vous pouvez également trier vos informations en cliquant simplement sur les entrées de colonne.

Parmi ces colonnes, il est important d’évoquer celle qui est nommée « Lien url« . Pour chaque CVE, un lien hypertexte est sytématiquement proposé depuis la base de données CVE Search. Celui-ci renvoie vers l’aide à la résolution et vous permet de gagner un temps précieux sur vos recherches.

Des évolutions sont-elles prévues concernant les fonctionnalités d’OCS Inventory ?

[G.D.] Je n’ai pas de réponse précise à donner à l’heure actuelle car nous envisageons une transformation globale et profonde du logiciel. La base actuelle d’OCS Inventory est opérationnelle depuis 2001. Il nous semble aujourd’hui intéressant de se projeter dans un travail de réécriture complet. L’objectif de cette opération est de lever certains freins qui existent aujourd’hui et de continuer à voir évoluer la solution. On pourra alors imaginer la modification ou l’apparition de nouveaux plugins afin de rendre disponible un outil toujours plus flexible. Ces nouvelles fonctionnalités pourront, par exemple, répondre aux nouveaux enjeux de cybersécurité ou bien de mesure de la performance.

Gilles Dubois

Head developper chez FactorFX

Gilles Dubois a débuté sa carrière chez FactorFX en 2015. Il a le profil du devops autodidacte. Se définissant lui-même comme « Open Source enthusiast », il intervient sur de multiples projets au sein de la communauté du libre. Avec son équipe, il œuvre au jour le jour pour le développement d’OCS Inventory et de My B’Suite, la solution de messagerie collaborative open source basée sur BlueMind.

Commentaires récents